特洛伊木马的危害和防范措施_特洛伊木马的危害

1、特洛伊木马(以下简称木马),英文叫做“Trojanhorse”,其名称取自希腊神话的特洛伊木马记,它是一种基于远程控制的黑客工具,具有隐蔽性和非授权性的特点。

2、所谓隐蔽性是指木马的设计者为了防止木马被发现,会采用多种手段隐藏木马,这样服务端即使发现感染了木马,由于不能确定其具体位置,往往只能望“马”兴叹;所谓非授权性是指一旦控制端与服务端连接后,控制端将享有服务端的大部分操作权限,包括修改文件,修改注册表,控制鼠标,键盘等等,而这些权力并不是服务端赋予的,而是通过木马程序窃取的。

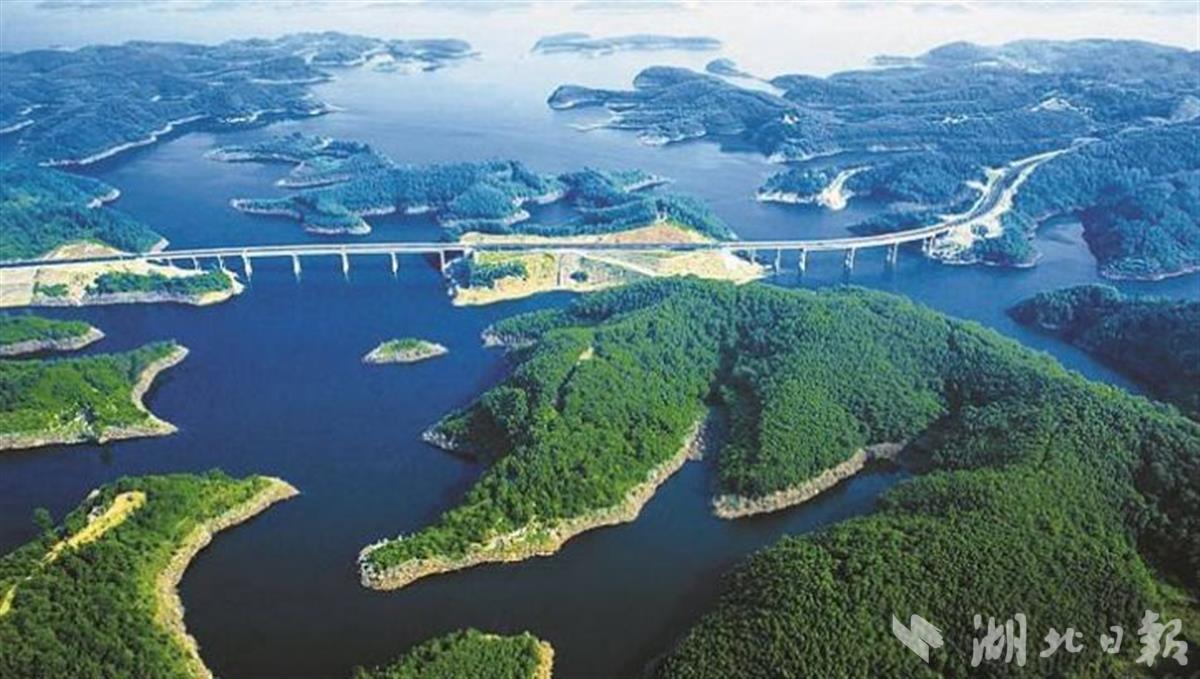

(资料图)

(资料图)

3、从木马的发展来看,基本上可以分为两个阶段,最初网络还处于以UNIX平台为主的时期,木马就产生了,当时的木马程序的功能相对简单,往往是将一段程序嵌入到系统文件中,用跳转指令来执行一些木马的功能,在这个时期木马的设计者和使用者大都是些技术人员,必须具备相当的网络和编程知识。

4、而后随着Windows平台的日益普及,一些基于图形操作的木马程序出现了,用户界面的改善,使使用者不用懂太多的专业知识就可以熟练地操作木马,相应的木马入侵事件也频繁出现,而且由于这个时期木马的功能已日趋完善,因此对服务端的破坏也更大了。

5、鉴于木马的巨大危害性,本专题将从原理到防御和反击,彻底把特洛伊木马弄个明白。

6、 特洛伊木马是一个程序,这个程序可以做程序设计者有意设计的未出现过的事情。

7、但是对于特洛伊木马所做的操作,不论是否用户了解,都是不被赞同的。

8、根据某些人的认识,病毒是特洛伊木马的一个特例,即:能够传播到其他的程序当中(也就是将这些程序也变成特洛伊木马)。

9、根据另外的人的理解,不是有意造成任何损坏的病毒不是特洛伊木马。

10、最终,不论如何定义,许多人仅仅用“特洛伊木马”来形容不能复制的带有恶意的程序,以便将特洛伊木马与病毒区分开对付它的方法:检查网络连接情况 由于不少木马会主动侦听端口,或者会连接特定的IP和端口,所以我们可以在没有正常程序连接网络的情况下,通过检查网络连情情况来发现木马的存在。

11、具体的步骤是点击“开始”->“运行”->“cmd”,然后输入netstat -an这个命令能看到所有和自己电脑建立连接的IP以及自己电脑侦听的端口,它包含四个部分--proto(连接方式)、local address(本地连接地址)、foreign address(和本地建立连接的地址)、state(当前端口状态)。

12、通过这个命令的详细信息,我们就可以完全监控电脑的网络连接情况。

13、 2、查看目前运行的服务 服务是很多木马用来保持自己在系统中永远能处于运行状态的方法之一。

14、我们可以通过点击“开始”->“运行”->“cmd”,然后输入“net start”来查看系统中究竟有什么服务在开启,如果发现了不是自己开放的服务,我们可以进入“服务”管理工具中的“服务”,找到相应的服务,停止并禁用它。

15、 3、检查系统启动项 由于注册表对于普通用户来说比较复杂,木马常常喜欢隐藏在这里。

16、检查注册表启动项的方法如下:点击“开始”->“运行”->“regedit”,然后检查HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersion下所有以“run”开头的键值;HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersion下所有以“run”开头的键值;HKEY-USERS.DefaultSoftwareMicrosoftWindowsCurrentVersion下所有以“run”开头的键值。

17、 Windows安装目录下的System.ini也是木马喜欢隐蔽的地方。

18、打开这个文件看看,在该文件的[boot]字段中,是不是有shell=Explorer.exe file.exe这样的内容,如有这样的内容,那这里的file.exe就是木马程序了!。

本文就为大家分享到这里,希望小伙伴们会喜欢。

关键词: